Blog Body

اكتشف الشرح الوافي لتعريف الأمن السيبراني وأركانه الأساسية. مقال متعمق موجه للجهات السعودية يوضح كيف يحمي الأمن السيبراني أصولك الرقمية ويدعم رؤية 2030. ابدأ رحلتك نحو الحماية المتقدمة اليوم!

لماذا أصبح تعريف الأمن السيبراني محور الاهتمام العالمي؟

يشهد العالم اليوم طفرة غير مسبوقة في الاعتماد على الفضاء السيبراني؛ فكل تفاصيل حياتنا، بدءًا من التعاملات المصرفية مروراً بخدمات الرعاية الصحية ووصولاً إلى البنية التحتية الحيوية للدول، أصبحت مُرقمنة. في المملكة العربية السعودية، تتسارع عجلة التحول الرقمي كأحد الركائز الأساسية لتحقيق مستهدفات رؤية 2030 الطموحة، مما خلق بيئة خصبة للابتكار ولكنه في الوقت ذاته وسّع من نطاق المخاطر والتهديدات. إن إدراك أهمية تعريف الأمن السيبراني لم يعد خياراً تكميلياً، بل هو ضرورة حتمية لحماية المنجزات الوطنية وضمان استمرارية الأعمال والخدمات في بيئة آمنة وموثوقة. إن فهم تعريف الأمن السيبراني بعمق هو الخطوة الأولى نحو بناء استراتيجية دفاعية فعالة قادرة على مواجهة التحديات المتجددة.

تعريف الأمن السيبراني: المفهوم والأركان الأساسية

يمكن القول بأن تعريف الأمن السيبراني يشمل مجموعة متكاملة من التقنيات والعمليات والضوابط التي تهدف إلى حماية الأنظمة، الشبكات، البرامج، الأجهزة، والبيانات من الهجمات الرقمية، التلف، أو الوصول غير المصرح به. إنه ليس مجرد نظام حماية تقني، بل هو ثقافة تنظيمية متكاملة تتطلب وعياً بشرياً والتزاماً إدارياً صارماً.

لتبسيط تعريف الأمن السيبراني، يمكن تقسيمه إلى ثلاثة أركان أساسية تعرف بCIA Triad):)

الأركان الثلاثة: السرية، السلامة، التوافر (CIA Triad)

- السرية (Confidentiality): ضمان عدم إتاحة المعلومات إلا للأفراد المصرح لهم فقط. هذا الركن يتعلق بحماية البيانات الحساسة من الوصول غير القانوني عبر آليات التشفير وإدارة الهوية والوصول (IAM).

- السلامة (Integrity): التأكد من أن البيانات دقيقة وكاملة وغير معرضة للتغيير أو التلاعب غير المصرح به طوال دورة حياتها. ويتم ذلك من خلال آليات التجزئة (Hashing) والتحقق من صحة المدخلات.

- التوافر (Availability): ضمان قدرة المستخدمين المصرح لهم على الوصول إلى الأنظمة والبيانات والخدمات عند الحاجة إليها. هذا الركن يتطلب التخطيط لاستمرارية الأعمال والتعافي من الكوارث (BCDR).

إن جوهر تعريف الأمن السيبراني يكمن في الموازنة المستمرة بين هذه الأركان الثلاثة لضمان بيئة رقمية مستدامة ومحصنة.

أنواع الأمن السيبراني: حماية متعددة الطبقات

الأمن السيبراني مجال واسع ومتشعب، ولا يقتصر على نوع واحد من الحماية. لضمان دفاع شامل، يجب تطبيق طبقات متعددة من الحماية تغطي كافة مكونات البنية التحتية الرقمية. هذه الأنواع تشكل امتداداً عملياً لـ تعريف الأمن السيبراني الذي نسعى لترسيخه:

أمن الشبكات والبيانات

يركز هذا النوع على حماية شبكات الحاسوب من الدخول والعبث والاستخدام غير المصرح به. يشمل ذلك استخدام جدران الحماية (Firewalls)، أنظمة كشف ومنع الاختراق (IDS/IPS)، وإدارة التجزئة الشبكية. بالنسبة للبيانات، يتمحور الأمر حول تصنيفها، تشفيرها أثناء النقل وأثناء التخزين، وتطبيق سياسات حوكمة البيانات.

أمن التطبيقات السحابية

مع تزايد توجه الجهات نحو الحوسبة السحابية (Cloud Computing)، أصبح أمن هذه البيئات أمراً بالغ الأهمية. يتضمن أمن السحابة تأمين التكوينات السحابية، إدارة المفاتيح، والالتزام بنموذج المسؤولية المشتركة الذي يحدد مسؤوليات المزوّد ومسؤوليات العميل.

أمن الهوية وإدارة الوصول (IAM)

تُعد الهوية نقطة الضعف الأكبر في كثير من الهجمات. يضمن هذا النوع من الأمن أن كل مستخدم يتمتع بالحد الأدنى من الامتيازات اللازمة لأداء وظيفته، ويتم تطبيقه من خلال المصادقة متعددة العوامل (MFA) وإدارة دورات حياة الحسابات.

الاستجابة للحوادث والتعافي من الكوارث

بغض النظر عن مدى قوة أنظمة الحماية، تظل إمكانية وقوع حوادث قائمة. يتضمن هذا النوع وضع خطط مفصلة لتحديد الهجمات واحتوائها والقضاء عليها والتعافي منها بأسرع وقت ممكن، لتقليل الخسائر وضمان استمرارية الأعمال.

المشهد السيبراني السعودي: دعامة لرؤية 2030

تولي المملكة العربية السعودية أهمية قصوى للأمن السيبراني، حيث أدركت القيادة الرشيدة أن التحول الرقمي الهائل الذي تشهده المملكة، بقيادة رؤية 2030، لن ينجح إلا بوجود مظلة حماية سيبرانية قوية وموحدة. هذا الاهتمام يرسخ تعريف الأمن السيبراني كأولوية وطنية عليا.

دور الهيئة الوطنية للأمن السيبراني (NCA)

تأسست الهيئة الوطنية للأمن السيبراني لتكون المرجع المختص في شؤون الأمن السيبراني في المملكة. تعمل الهيئة على تعزيز الأمن السيبراني للدولة وحماية مصالحها الحيوية، وأمنها الوطني، والبنية التحتية الحساسة. إن توجيهات ومعايير الهيئة تضع الإطار التنظيمي الذي يجب على كافة الجهات الحكومية والقطاع الخاص الالتزام به، مما يرفع من مستوى النضج السيبراني العام.

التحول الرقمي والحاجة المتزايدة لتعريف الأمن السيبراني القوي

في ظل المبادرات الكبرى مثل “نيوم”، و”البحر الأحمر”، ومنصات الخدمات الرقمية الحكومية، يتزايد حجم البيانات الحساسة المتداولة. هذا التوسع يتطلب فهماً معمقاً لتعريف الأمن السيبراني وتنفيذ أحدث ممارساته لحماية الأصول، وتأمين سلاسل الإمداد الرقمية، وضمان ثقة المستثمرين والمواطنين في المنظومة الرقمية الوطنية.

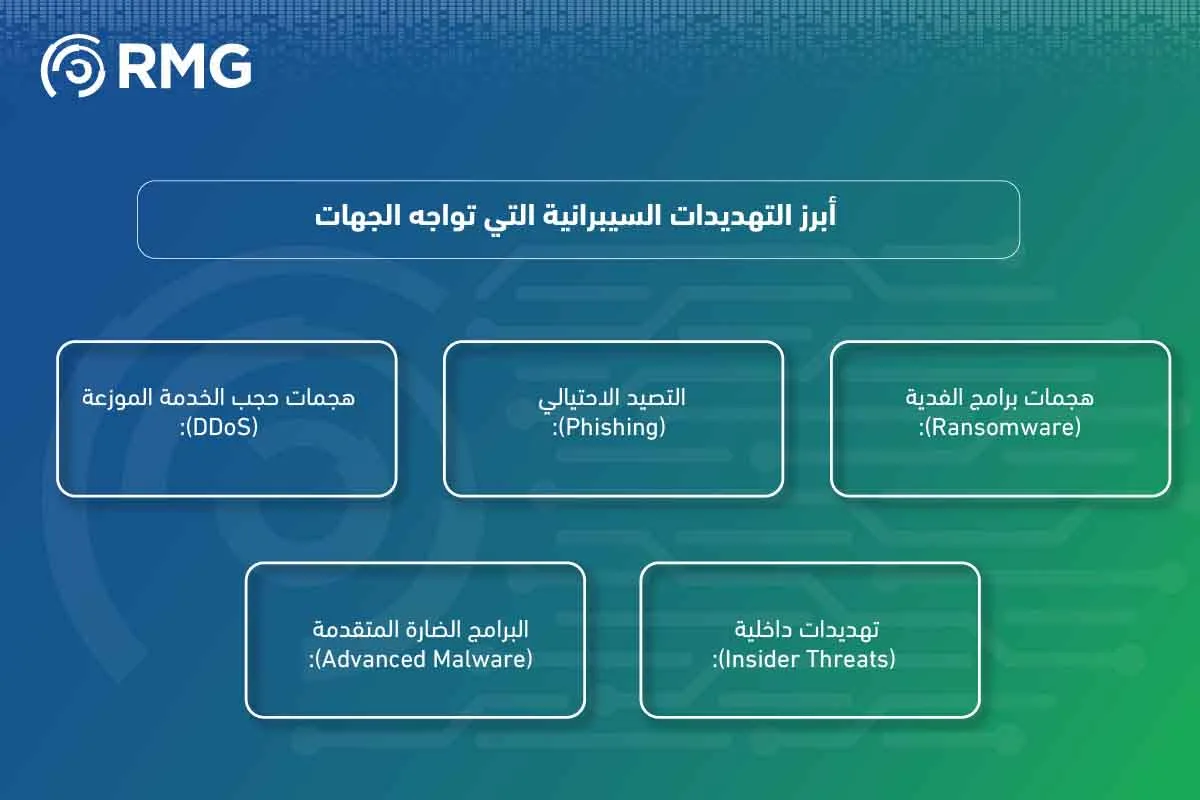

أبرز التهديدات السيبرانية التي تواجه الجهات

إن التهديدات السيبرانية في تطور مستمر، وتتطلب من الجهات تحديثاً دائماً لاستراتيجياتها الدفاعية. تتنوع هذه التهديدات وتتصاعد في تعقيدها، مما يجعل تعريف الأمن السيبراني يرتكز على القدرة على التنبؤ بهذه الهجمات والتصدي لها:

- هجمات برامج الفدية (Ransomware): تشفير بيانات الضحية والمطالبة بفدية مالية مقابل فك التشفير.

- التصيد الاحتيالي (Phishing): محاولات لخداع المستخدمين للحصول على معلومات حساسة (مثل أسماء المستخدمين وكلمات المرور) عبر رسائل بريد إلكتروني مزيفة.

- هجمات حجب الخدمة الموزعة (DDoS): إغراق خوادم الهدف بكم هائل من البيانات لمنع المستخدمين الشرعيين من الوصول إلى الخدمات.

- البرامج الضارة المتقدمة (Advanced Malware): برامج خبيثة مصممة للتخفي والتسلل لسرقة البيانات أو تعطيل الأنظمة على المدى الطويل.

- تهديدات داخلية (Insider Threats): سواء كانت هجمات متعمدة من موظفين ساخطين، أو أخطاء غير مقصودة تسبب ثغرات أمنية.

لذلك، يجب على الجهات أن تتبنى فهماً شاملاً لـ تعريف الأمن السيبراني يشمل ليس فقط الدفاع التقني، بل أيضاً التدريب المستمر للموظفين ليصبحوا خط الدفاع الأول.

حماية المستقبل الرقمي: دور شركة ريناد المجد (RMG)

في ظل المشهد الرقمي المعقد، تبرز الحاجة إلى شريك استراتيجي متخصص يمتلك الخبرة والمعرفة اللازمة لتطبيق أفضل ممارسات تعريف الأمن السيبراني على أرض الواقع. هنا يأتي دور شركة ريناد المجد (RMG)، كإحدى الشركات الرائدة في مجال الأمن السيبراني وحلول التحول الرقمي في المملكة العربية السعودية.

تكرس RMG جهودها لتوفير حلول أمنية شاملة تتجاوز مجرد الامتثال، لتبني قدرات دفاعية حقيقية ومرنة. تشمل خدمات RMG ذات الصلة بتعريف الأمن السيبراني ما يلي:

- الخدمات الاستشارية والامتثال: تقديم الاستشارات اللازمة للامتثال للمعايير الوطنية (مثل معايير NCA) والدولية، ووضع استراتيجيات الأمن السيبراني المؤسسية.

- خدمات اختبار الاختراق والتقييم: إجراء اختبارات اختراق دورية وتقييمات للثغرات الأمنية للتعرف على نقاط الضعف قبل أن يستغلها المهاجمون.

- حلول مركز العمليات الأمنية (SOC): تصميم وتطبيق حلول متقدمة للمراقبة والكشف عن التهديدات والاستجابة لها على مدار الساعة (24/7).

- الأمن السحابي وأمن البيانات: تأمين البيئات السحابية للعملاء وحماية أصول البيانات الحساسة بآليات تشفير وحوكمة متقدمة.

إن التزام RMG بمعايير الجودة والابتكار يجعلها الشريك المثالي للجهات الساعية لترسيخ تعريف الأمن السيبراني القوي والموثوق.

الشراكة الاستراتيجية: دعوة للتعاون في بناء جدار الحماية

إن الأمن السيبراني هو مسؤولية مشتركة تتطلب تضافر جهود الجميع. في ريناد المجد (RMG)، نؤمن بأن بناء جدار حماية رقمي لا يقتصر على الأدوات والبرمجيات، بل يعتمد على الشراكة المبنية على الثقة والخبرة.

ندعو الجهات الحكومية، والمؤسسات المالية، وشركات الطاقة، والمنشآت الكبرى في المملكة العربية السعودية، إلى الانضمام إلينا في رحلة تأمين مستقبلها الرقمي. بالتعاون مع فريق خبرائنا المؤهلين بأعلى الشهادات العالمية والوطنية، يمكنكم تجاوز مجرد فهم تعريف الأمن السيبراني إلى تطبيقه بفعالية وكفاءة. سواء كنتم تسعون للامتثال التنظيمي، أو تتطلعون إلى تأمين بيئاتكم السحابية الجديدة، أو تحتاجون إلى استجابة فورية للحوادث، فإن RMG جاهزة لتقديم الدعم الاستراتيجي والتقني الذي يضمن استمرارية أعمالكم وسلامة أصولكم. تواصلوا معنا اليوم لتبدأوا بتقييم شامل لوضعكم السيبراني وبناء خطة عمل محكمة.

الأسئلة الشائعة حول تعريف الأمن السيبراني

ما الفرق بين الأمن السيبراني وأمن المعلومات؟

الأمن السيبراني (Cybersecurity) هو جزء من أمن المعلومات (Information Security). يركز الأمن السيبراني على حماية البيانات والأنظمة في الفضاء الرقمي والشبكي، بينما أمن المعلومات هو المظلة الأوسع التي تشمل حماية البيانات بكافة أشكالها (الرقمية والمادية) من أي شكل من أشكال التهديد.

لماذا تحتاج الشركات الصغيرة والمتوسطة إلى تعريف الأمن السيبراني؟

على الرغم من صغر حجمها، فإن الشركات الصغيرة والمتوسطة تُعد هدفًا جذابًا للهجمات السيبرانية لقلة دفاعاتها في الغالب. حماية هذه الشركات ضرورية لضمان استمراريتها وحماية بيانات عملائها، وعليه، يجب أن يكون لديها فهم واضح لـ تعريف الأمن السيبراني وما يتطلبه من إجراءات أساسية.

ما هي أهم خطوة يجب اتخاذها لتعزيز الأمن السيبراني؟

أهم خطوة هي تدريب الموظفين وزيادة وعيهم. غالبية الهجمات تبدأ بالخطأ البشري (مثل النقر على رابط تصيد). لا يمكن لأي تقنية أن تحمي بشكل كامل إذا لم يكن العامل البشري على دراية بمخاطر الأمن السيبراني.

هل التشفير كافٍ لحماية البيانات؟

التشفير (Encryption) هو أداة قوية وهو أساسي في تعريف الأمن السيبراني، لكنه ليس كافياً وحده. يجب أن يُدمج التشفير مع آليات أخرى مثل إدارة الهوية والوصول، والمراقبة المستمرة، ووضع سياسات صارمة للتعامل مع المفاتيح لضمان حماية شاملة.

ما هو اختبار الاختراق؟

اختبار الاختراق هو عملية محاكاة لهجوم سيبراني حقيقي بشكل قانوني وأخلاقي، يهدف إلى تحديد وتوثيق الثغرات ونقاط الضعف في الأنظمة قبل أن يتمكن المهاجمون الحقيقيون من استغلالها. إنه جزء حيوي من استراتيجية الأمن السيبراني الاستباقية.